Data Obfuscation (Datenverschleierung)¶

Die Datenverschleierung schützt sensible Werte und hält Daten für Tests nutzbar.

Dieser Leitfaden nutzt einen hybriden Ansatz:

- Aufbau anonymisierungsorientierter Modelle aus Datenbank-Metadaten in der Datenbankansicht.

- Verfeinerung der Maskierungslogik in DATAMIMIC-DSL-Modellen.

Schritte¶

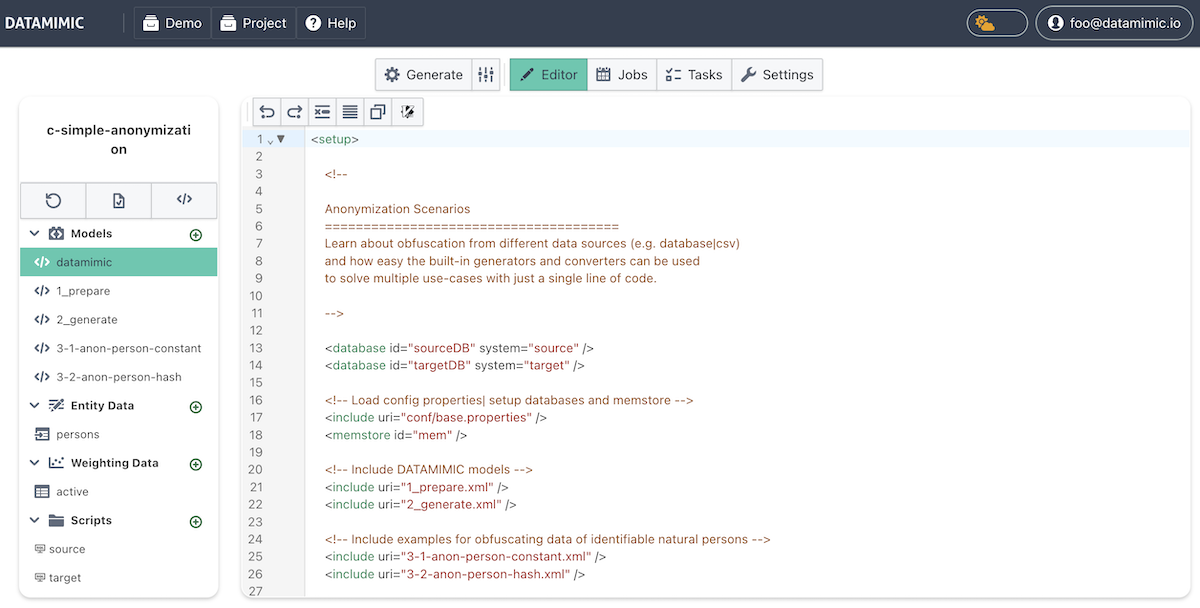

- Öffne den Demo Store und klone

Basic Masking - Der Demo Store ist über das DATAMIMIC-Icon erreichbar und enthält mehrere Demos und Use-Cases.

-

Basic Maskingist ein Konzept-Showcase, das den grundlegenden Ablauf für Datenverschleierung demonstriert. -

Einrichten von Umgebungen

- Stelle sicher, dass beide Umgebungen vorhanden sind:

- sourceDB: Datenbank-Lesequelle.

- targetDB: Schreibziel für verschleierte Datensätze.

-

Details findest du in Environments.

-

Basis-Anonymisierungsmodell in der Datenbankansicht erstellen (optional, aber empfohlen)

- Nutze Create Anonymize, um ein erstes Basismodell aus Metadaten zu erzeugen.

-

Halte diesen Schritt im Demo-Flow bewusst schlank; für den vollständigen Ablauf nutze Automatisches Generieren eines Modells aus einer Datenbank.

-

Maskierungslogik in

2_generateverfeinern -

Nutze das erzeugte Modell als Baseline.

- Passe Skripte und Konverter in der DSL für fachliche Maskierungsregeln an.

Variante 1: Verschleierung von Datenbankdatensätzen¶

Diese Variante liest Datensätze aus der CUSTOMER-Tabelle von source und aktualisiert die Spalte name. Alle anderen Spalten bleiben unverändert. Die name-Spalte wird durch Anhängen von _mask verschleiert. Die maskierten Daten werden nach target geschrieben.

1 2 3 | |

Variante 2: Verschleierung von Datenbankdatensätzen mit Konverter¶

In Variante 2 anonymisieren eingebaute Konverter bestehende Spaltenwerte (full_name, email, tc_creation_src).

1 2 3 4 5 6 7 | |

Variante 3: Verschleierung von CSV-Dateien mit mehreren Ansätzen¶

Diese Variante verschleiert Personendatensätze aus einer CSV-Datei und schreibt eine neue Ausgabedatei ObfuscateCSV.csv.

1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 | |

Zusammenfassung¶

- Überprüfe das Demo

Basic Maskingaus dem Demo Store. - Erzeuge in der Datenbankansicht ein Basis-Anonymisierungsmodell über Create Anonymize.

- Verfeinere die Maskierungslogik in

2_generatesowie in3-1-anon-person-constantund3-2-anon-person-hash.xml.